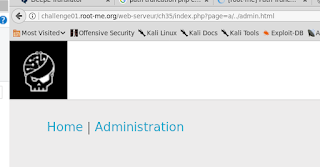

Seguimos con los retos en rootme, de la categoria web server, uno llamado php eval;

Utilizamos Burpsuite, buscamos que es php eval,

pero la pista mas que atrae al exito es el subtitulo,

Non alphanumeric php code, https://insert-script.blogspot.com/2012/09/non-alpha-numeric-php-code.html, http://www.thespanner.co.uk/2012/08/21/php-nonalpha-tutorial/, tal vez una buena busqueda en nuestro buscador favorito, hasta puedas encontrar el payload;